Basta uma credencial privilegiada comprometida para abrir acesso a sistemas, dados sensíveis e até operações inteiras de uma empresa. É por isso que o Privileged Access Management tem se tornado uma das estratégias mais importantes de segurança da informação.

Diferente de acessos comuns, contas privilegiadas funcionam como verdadeiras chaves mestras e, quando mal gerenciadas, se tornam um dos principais alvos de ataques cibernéticos.

Por isso, é tão importante saber como protegê-las, especialmente em ambientes corporativos, que lidam com diversos dados, diferentes sistemas e múltiplos usuários.

Neste conteúdo, você vai entender o que é PAM, por que ele é essencial para as empresas, como funciona na prática e quais são os caminhos para implementar uma gestão de acessos mais segura e eficiente.

O que é Privileged Access Management (PAM)?

O Privileged Access Management (PAM) é um conjunto de práticas, políticas e tecnologias voltadas para controlar, monitorar e proteger acessos privilegiados dentro de uma organização.

Na tradução, o termo significa “gestão de acessos privilegiados”, o que já diz muito sobre sua atuação: esses acessos são concedidos a usuários ou sistemas com permissões elevadas, como administradores de TI, gestores de banco de dados e aplicações críticas.

O objetivo é garantir que apenas pessoas autorizadas tenham acesso a recursos sensíveis, no momento certo e com todas as ações devidamente monitoradas e registradas.

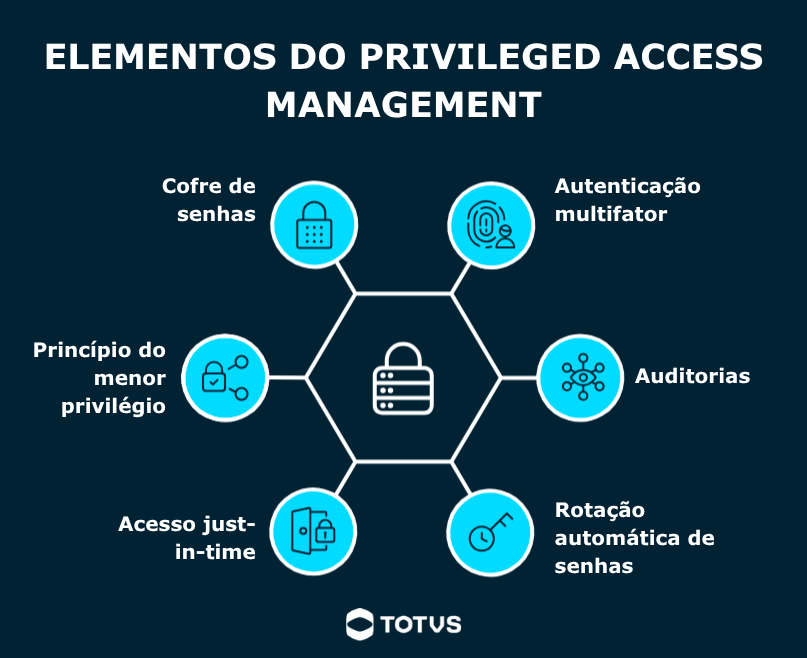

Principais componentes da estratégia PAM

Uma boa estratégia de PAM envolve diferentes camadas de proteção, controle e governança. As práticas podem variar de acordo com as necessidades de segurança de cada empresa, mas em geral trazem alguns componentes em comum.

Entre esses componentes, temos:

- Autenticação multifator (MFA): adiciona uma camada extra de segurança ao exigir mais de uma forma de verificação, como senha + código temporário ou biometria;

- Auditoria e monitoramento: registro de todas as atividades relacionadas a acessos privilegiados. Além de garantir rastreabilidade, possibilita identificar comportamentos suspeitos em tempo real e agir rapidamente sobre eles;

- Rotação automática de senhas: altera credenciais privilegiadas de forma periódica e automática, sem intervenção manual. Isso elimina riscos associados ao uso prolongado de senhas e dificulta acessos não autorizados;

- Acesso just-in-time (JIT): libera privilégios apenas no momento em que eles são realmente necessários e por tempo limitado. Assim, evita acessos permanentes e reduz a superfície de ataque dentro do ambiente corporativo;

- Princípio do menor privilégio: garante que cada usuário tenha apenas o nível de acesso estritamente necessário para executar suas funções. Essa abordagem reduz riscos internos e limita o impacto de possíveis falhas ou ataques;

- Cofre de senhas (password vault): armazena credenciais privilegiadas em um ambiente seguro e criptografado para evitar exposição e compartilhamento indevido. O acesso é controlado e pode ser liberado apenas quando necessário.

Qual a diferença entre PAM e IAM (Identity Access Management)?

Enquanto o IAM (Identity Access Management ou gestão de identidade de acesso) organiza quem pode acessar sistemas, o PAM atua onde o risco é maior: nos acessos com poder de decisão e alteração.

Para entender melhor essas diferenças, vale voltar ao conceito de IAM. O conceito de Identity Access Management engloba as práticas responsáveis por gerenciar identidades digitais e controlar o acesso de usuários aos sistemas da empresa.

Ele define quem pode acessar o quê, com base em perfis, funções e políticas de autenticação.

O Privileged Access Management, como vimos, foca especificamente nos acessos privilegiados, que têm permissões elevadas e, assim, podem impactar sistemas e dados sensíveis. Por isso podemos dizer que ele atua em um nível mais crítico de segurança.

Veja um comparativo entre os dois gerenciamentos:

| Características | IAM (Identity Access Management) | PAM (Privileged Access Management) |

| O que faz | Gestão de identidades e acessos gerais | Proteção e controle de acessos privilegiados |

| Quais usuários atende | Todos os usuários e sistemas | Contas críticas (admins, root, sistemas) |

| Qual o objetivo | Garantir acesso adequado conforme perfil | Reduzir riscos associados a acessos críticos |

| Qual o tipo de controle | Baseado em identidade, perfil e função | Baseado em privilégio, contexto e risco |

| Exemplo prático | Acesso de um colaborador ao e-mail ou ERP | Acesso de administrador ao banco de dados |

Essas duas abordagens atuam de maneira complementar no contexto da cibersegurança: o IAM garante que cada usuário tenha o acesso adequado, enquanto o PAM adiciona controle, monitoramento e proteção reforçada sobre os acessos mais sensíveis.

Dessa forma, ampliam a proteção de dados e sistemas nas empresas, evitando problemas como vazamento de informações, ataques e questões reputacionais.

Por que o Privileged Access Management é importante?

O aumento dos ataques cibernéticos e vazamentos de dados tem colocado a segurança digital no centro das estratégias empresariais. O PAM é um pilar essencial, especialmente porque as credenciais privilegiadas permitem movimentação rápida dentro dos sistemas.

Com elas, os invasores podem abrir caminho para acessar dados sensíveis, alterar configurações críticas e até interromper operações inteiras.

O impacto de um ataque assim é enorme, tanto operacional quanto economicamente.

Para se ter ideia, um relatório da IBM aponta que o custo médio de uma violação de dados no Brasil é de US$ 1,22 milhões.

Diante desse cenário, a gestão de acesso privilegiado se torna essencial para proteger os pontos mais sensíveis do ambiente corporativo e garantir maior controle sobre quem acessa o quê e em quais condições.

Os benefícios vão além da área de TI, como:

- Auditoria facilitada: ao registrar todas as atividades de acessos, você garante rastreabilidade e suporte em processos de auditoria;

- Proteção de dados críticos: a gestão restringe o acesso a informações sensíveis, reduzindo o risco de vazamentos e uso indevido de dados;

- Maior controle e visibilidade: o monitoramento em tempo real permite acompanhar quem acessa sistemas críticos, quando e quais ações são realizadas;

- Redução de riscos de acessos indevidos: o gerenciamento de acessos limita o uso de credenciais privilegiadas e evita que usuários tenham permissões além do necessário;

- Conformidade com normas de proteção de dados: com maior controle, é possível atender exigências regulatórias com eficiência, como LGPD e padrões internacionais de segurança

Quando usar a gestão de acesso privilegiado?

A estratégia de PAM deve ser adotada sempre que a empresa precisa controlar acessos críticos, reduzir riscos e garantir maior segurança sobre sistemas e dados sensíveis. Quanto mais complexa e digital for a operação, maior a necessidade de aplicá-la.

Saiba quando adotar esse modelo de gestão para fortalecer a segurança da informação no seu negócio:

- Operações com dados sensíveis, que demandam proteção reforçada para evitar vazamento de informações críticas;

- Ambientes com múltiplos sistemas, que precisam lidar com a complexidade e o risco de acessos indevidos em diferentes pontos;

- Necessidade de compliance para atender normas de proteção de dados, com controle rigoroso e maior rastreabilidade de acessos;

- Empresas em crescimento ou digitalização, que precisam de controle estruturado dos acessos conforme novos usuários chegam e novas tecnologias são adotadas;

- Times distribuídos ou acesso remoto, que exigem maior segurança nos acessos, pois ampliam a exposição do negócio ao utilizar dispositivos e ambientes externos.

Como funcionam as soluções de PAM?

As soluções de Privileged Access Management funcionam como uma camada de controle entre o usuário e os sistemas críticos, garantindo que acessos privilegiados sejam concedidos de forma segura e monitorada.

Na prática, o fluxo começa com a solicitação de acesso a um sistema, dado ou recurso específico por um usuário.

A solução verifica identidade, perfil e contexto antes de liberar o acesso, para só então validar a permissão. Vale destacar que as credenciais ficam protegidas: normalmente, as senhas permanecem no cofre e não são expostas ao usuário.

O acesso é encerrado após o uso de forma automática, revogando todas as permissões concedidas.

Todo esse processo é monitorado e as atividades realizadas pelo usuário são registradas pelas soluções de PAM.

Como implementar uma estratégia eficiente de Privileged Access Management?

Para fazer a gestão de acessos privilegiados, você precisa estruturar processos, definir políticas claras de segurança e garantir um controle contínuo sobre as credenciais.

É importante mapear acessos existentes e fazer uma mudança na forma como eles são criados, armazenados, gerenciados e monitorados. Isso passa também pelo treinamento e conscientização da equipe sobre as novas políticas.

Confira as principais etapas para colocar isso em prática.

Mapeie acessos privilegiados

Comece identificando todas as contas com permissões elevadas, incluindo administradores, usuários com acesso a sistemas críticos e contas de serviço.

Muitas vezes, essas credenciais estão espalhadas e sem controle centralizado. Por isso, faça um inventário completo, documentando quem tem acesso, a quais sistemas e com qual nível de privilégio.

Esse diagnóstico é essencial para entender os riscos e priorizar ações de segurança.

Centralize a gestão de credenciais

A partir das contas identificadas, aplique o princípio do menor privilégio para garantir que cada usuário tenha apenas o acesso necessário para executar suas funções (e nada além disso).

Com esse ponto definido, utilize uma solução que centralize o gerenciamento de senhas com controle de acesso e criptografia. Evite armazenar credenciais em planilhas, e-mails ou sistemas descentralizados.

Além de evitar o compartilhamento de dados, isso garante mais segurança e padronização, assim como traz mais facilidade para a gestão de acessos.

Implemente autenticação multifator

Adicione uma camada extra de segurança com mais de um fator de autenticação, como senha e código temporário ou biometria.

Isso reduz o risco de acessos indevidos, mesmo que uma credencial seja comprometida. Priorize a aplicação do MFA em contas privilegiadas e acessos a sistemas críticos.

Monitore e audite acessos continuamente

Implemente monitoramento constante das atividades realizadas com acessos privilegiados. Para isso, registre logs, acompanhe comportamentos e revise acessos periodicamente.

É assim que você vai conseguir identificar ações suspeitas rapidamente e agir antes que um problema se agrave, além de facilitar auditorias e garantir conformidade.

Vale lembrar que soluções especializadas em gestão de acessos facilitam muito esse acompanhamento e até podem automatizar algumas ações, como a identificação de acessos indevidos.

Automatize processos sempre que possível

Automatize tarefas como concessão, revisão e revogação de acessos. Isso reduz erros humanos, aumenta a eficiência e garante que as políticas de segurança sejam aplicadas de forma consistente.

Além disso, a automação ajuda a responder rapidamente a mudanças, como desligamentos de colaboradores ou alterações de função.

O papel da tecnologia na gestão de acesso privilegiado

A estratégia de PAM evoluiu de processos manuais e descentralizados para soluções automatizadas e integradas, capazes de lidar com a complexidade dos ambientes digitais atuais.

Hoje, tecnologias como IAM, SSO (Single Sign-on ou login único) e MFA atuam de forma conjunta para garantir mais segurança e controle, especialmente no contexto corporativo.

Com isso, as empresas ganham escalabilidade, aumentam a produtividade, reduzem erros humanos e passam a ter visibilidade em tempo real sobre os acessos.

Além disso, a inteligência artificial tem ampliado ainda mais a capacidade de proteção, permitindo identificar comportamentos suspeitos e agir de forma preventiva.

Não por acaso, o uso de IA para fortalecer a cibersegurança aparece entre as principais aplicações da tecnologia para 21% das empresas, segundo a pesquisa “Panorama IA nas empresas brasileiras”, da TOTVS.

Leia também: Como usar cibersegurança e inteligência artificial de forma estratégica na empresa

Garanta controle total de acessos com o TOTVS Identity

Uma das soluções mais eficientes quando o assunto é controle de acessos é o TOTVS Identity, sistema que permite a gestão centralizada de login e senha dos usuários.

Com ele, cada usuário recebe um login único que pode ser utilizado em diferentes sistemas da empresa, com mais segurança e rastreabilidade das ações.

Além de oferecer recursos como o SSO, o TOTVS Identity traz funcionalidades para otimizar a rotina de gestão de acessos, como o self-service para reset das senhas que permite a redefinição rápida e segura das credenciais.

Confira como o sistema funciona na prática:

Conheça o TOTVS Identity e veja como simplificar processos e reduzir riscos no dia a dia da sua empresa!

Conclusão

O Privileged Access Management é um dos pilares da segurança da informação nas empresas modernas.

Como vimos neste conteúdo, ignorar o controle de acessos privilegiados pode significar abrir espaço para riscos críticos, como vazamentos de dados e ataques cibernéticos, que trazem alto impacto para o negócio, tanto operacional quanto econômico.

Por outro lado, ao adotar o PAM de forma estratégica, sua empresa fortalece a governança, reduz vulnerabilidades e ganha mais controle sobre ambientes complexos.

Neste conteúdo, você entendeu como fazer isso, a importância do processo e como funcionam as soluções de gestão especializadas.

Com o apoio da tecnologia, é possível unir segurança e eficiência operacional na gestão de acessos.

Se você quer evoluir ainda mais nessa jornada, vale a pena aprofundar seus conhecimentos com o nosso conteúdo sobre governança de dados para entender como ela se conecta à proteção das informações.

FAQ: perguntas frequentes sobre Privileged Access Management

O que é gestão de acesso privilegiado?

A gestão de acesso privilegiado, ou Privileged Access Management (PAM), engloba práticas e tecnologias voltadas para controlar, monitorar e proteger acessos com permissões elevadas dentro de uma empresa.

Privileged Access Management substitui o IAM?

Não. O PAM complementa o IAM (Identity Access Management ou gestão de identidade de acesso). Enquanto o IAM gerencia identidades e acessos de forma geral, o PAM foca especificamente nos acessos privilegiados.

Como implementar a gestão de acesso privilegiado em ambientes corporativos?

O processo envolve mapear contas privilegiadas, definir políticas de acesso, aplicar o princípio do menor privilégio, adotar autenticação multifator e utilizar ferramentas especializadas.

Também é essencial monitorar e auditar acessos continuamente para garantir segurança e conformidade.

Quais são os benefícios da gestão de acesso privilegiado para a segurança da informação?

Os principais benefícios incluem redução de riscos de acessos indevidos, controle sobre sistemas críticos, proteção de dados sensíveis, facilidade em auditorias e conformidade com normas de segurança, além de maior visibilidade sobre as ações realizadas pelos usuários.

Deixe aqui seu comentário